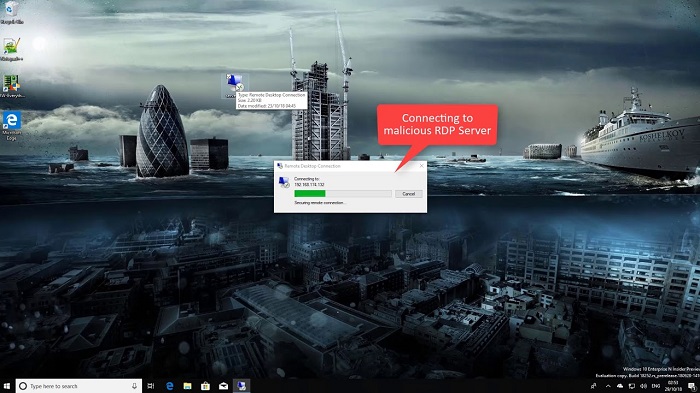

微软一直吹嘘自家 Azure 云基础设施的安全性,但近期的一份报告称,它还是很容易受到网络攻击。Check Point Research 指出,其在常用协议中发现了大约 12 个漏洞,导致数以百万计的微软云用户暴露在潜在的网络攻击之下。 在本周早些时候举办的黑帽安全会议上,该公司指出远程桌面协议(RDP)漏洞或被别有用心的攻击者利用。

(来自:Check Point,via MSPU)

黑客能够利用 RDP 漏洞来查看、更改和删除数据,或在受害者系统上创建具有完全管理权限的新账户。尽管 RDP 最初是由微软开发的,但也有几款 Linux 和 Mac 应用程序使用了该协议。

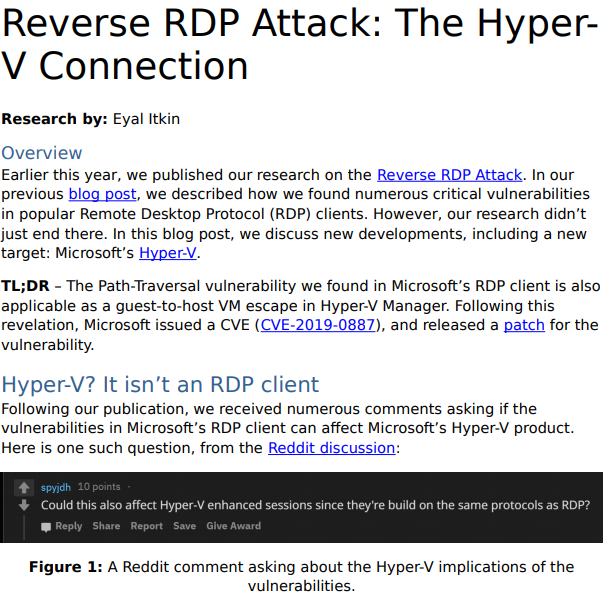

Check Point Research 补充道,其在 Hyper-V 管理器中发现了另一个漏洞,它允许用户在 Windows 上创建和管理虚拟机。

任何连接到云端的 Windows 计算机、在其中工作的用户、或使用微软本地 Hyper-V 虚拟机的用户,都有可能成为其描述和演示的攻击者的目标。

Remote Desktop Protocol Attack Demo - Windows RDP(via)

参考木桶原理,一套系统的安全性,取决于防护措施最不到位的那一环。换言之,通过依赖其它软件库,Hyper-V 管理器可以继承 RDP 中任何其它软件库中的所有安全漏洞。

尽管开源社区很快就对此做出了反应,并修补了相应漏洞,但微软仍未修补最初的 mstc.exe 。其辩称,尽管这些漏洞很是严重,但它并未达到该公司的‘服务标准’。

然而该公司确实在 Check Point 向其发出通知后,发布了一个涉及 Hyper-V 管理器问题的补丁、以及常见漏洞披露(CVE)警告。

(图自:Check Point Research | PDF)

Eyal Itkin 表示,Check Point 对微软最初的反应感到失望。庆幸的是,在他们告诉其有关 Hyper-V 产品的联系后,该公司立即就给出了不同的响应。最终他们意识到这算是一个漏洞,并发布了一个补丁。

据悉,微软在 7 月份发布了相关安全更新,启用 Windows Update 自动更新的客户将受到保护。如果未能及时部署,还请手动检查一下。

文章来源:果壳网 相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们