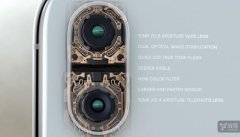

腾讯刀锋实验室的安全研究员在高通芯片中发现了一系列安全漏洞。利用其中一个漏洞CVE-2019-10539可以以无线的方式破坏WLAN和调制解调器,其余的漏洞CVE-2019-10540和CVE-2019-10538可以从WLAN芯片破坏安卓内核。完整的利用链可以允许攻击者在一些情景下以以无线方式直接破坏安卓内核。

目前研究人员已经在Google Pixel2/Pixel3上测试验证了漏洞,证明了在Qualcomm Snapdragon 835,845都是容易遭受到攻击的。目前还没有发现漏洞的在野利用。研究人员已经向Google和高通报告了漏洞和修复漏洞所需的所有详细信息。高通公司在2019年6月3日发布了公告描述了这些问题,并要求OEM下载安装合适的补丁。Google Android在2019年8月1日也发布了相关的安全公告。

这一系列的漏洞利用链被称之为QualPwn,腾讯刀锋实验室将在BlackHat USA2019和DEFCON 27上详细讲述QualPwn。

文章来源:奇安信威胁情报中心 相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们