在智能手机快速迭代的今天,每隔一段时间更换新手机成为年轻人习以为常的事情。拿到新手机之后,不少人都会先装上常用的各类应用。因此,厂商预装的应用就省去了不少时间,颇受消费者欢迎。然而,殊不知,预装软件从山寨机时代就是不法分子的目标,近来他们更是利用预装软件将黑手伸向移动流量领域。

例如,我们平时会用手机下载一些游戏或app软件,没过多久就发现手机停机了,而究其原因正是这些游戏、软件或广告插件中被植入了木马病毒,哪怕只是解锁屏幕,滑动手机,用户都很可能消耗掉远超过正常范围的流量,而用户一般很难发现这些隐蔽的木马病毒,甚至即使发现也无法完全卸载木马,甚至无法关闭数据流量和自动启动开关,只能任凭软件在后台运行,耗费大量的流量和资费。

根据360烽火实验室近日发布的《StealthBot:150余个小众手机品牌预置刷量木马销往中小城市》(以下称为《报告》)显示,新型病毒StealthBot在短短3个多月时间里,累计感染量超过400万,通过分析整个感染链,360公司监测到主要是通过供应链攻击的方式在用户使用手机前预置到手机系统中。

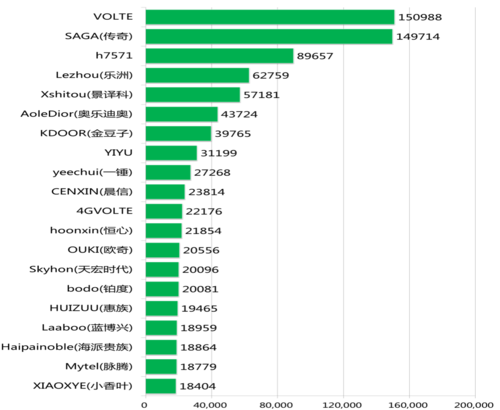

图1 感染的手机品牌Top20

新手机被抢先植入病毒 小众品牌成为重灾区

手机预装产业链已非常成熟,手机厂商、应用开发商及手机经销商都有参与。手机应用预装一般有两种渠道,一是手机厂商与第三方应用厂商合作,出厂即预装上了。另一种是一些经销商在卖之前给手机预装。不管哪种,都是应用厂商花钱做推广,通过应用预装积累用户或获取用户信息等数据,以此提高业绩获取更多投资。此次,360发现的新型刷量作弊木马StealthBot就涉及多家公司共同参与制作、传播,主要是通过供应链攻击的方式在用户使用手机前预置到手机系统中。

正所谓无利不起早,如今手机市场的价格战太过激烈,很多小众品牌手机都在以极低的价格出售,利润空间甚至为负。在这种只卖手机赔钱的情况下,预装软件成为小品牌厂商反补售价的重要来源。

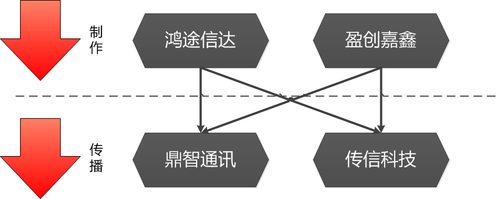

图2 多家公司制作和传播关系

《报告》显示,参与StealthBot制作、传播具体涉及4家公司,其中北京市鸿途信达科技有限公司和北京盈创嘉鑫科技有限公司参与制作;杭州传信网络科技有限公司和深圳鼎智通讯股份有限公司参与传播。其中深圳鼎智通讯股份有限公司是广东省一家生产移动终端为主的集团企业,涉及智能设备全过程方案开发业务,旗下生产众多小众品牌手机。

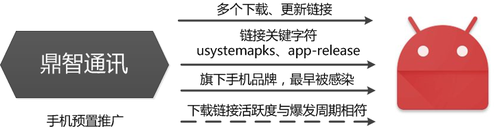

图3 鼎智通讯手机预置推广StealthBot直接和间接证据指向

360提醒用户选购手机需谨慎 切莫因小失大

从此次StealthBot木马的起源来看,鸿途信达、盈创嘉鑫、传信科技和鼎智通讯四家“幕后黑手”,将木马预置到一些小众品牌手机中,利用消费者图便宜、图安装省事的心理将这些带有木马病毒的手机出售给消费者。而StealthBot木马可伪装成系统通知服务,完成涵盖搜索、购物、新闻、视频、红包等多个领域的刷量作弊推广功能,坑害用户利益。

面对这些隐形的“黑手”,360手机卫士安全专家提醒广大用户,面对这类集中在小众品牌手机,具有很强的针对性的病毒,用户应当在选购手机时关注手机厂商,同时在使用中提高警惕,及时更新杀毒软件,运用360手机卫士等安全管理软件查杀病毒、防范恶意程序,让手机安全运行。

文章来源:手机之家 相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们