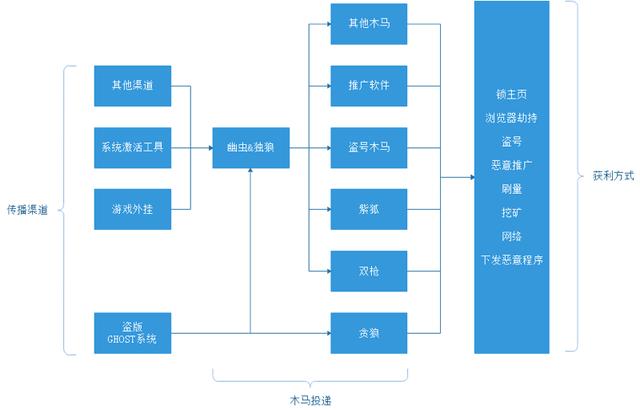

图:该病毒木马团伙产业链说明

新京报讯(记者 罗亦丹)4月29日,腾讯安全御见威胁情报中心发布消息称,近日通过对幽虫、独狼、双枪、紫狐、贪狼等多个病毒木马家族的技术特点、病毒代码的同源性、托管等线索进行多维度综合分析,发现这5个在国内持续活跃、影响恶劣的病毒家族,背后实际上由同一个黑客组织操控,且病毒作者疑似与贵阳市某云世纪科技有限公司之间存在相关性。

据了解,2018年初至今,国内多家安全厂商曾先后发现幽虫、独狼、双枪、紫狐、贪狼等多个病毒木马家族,这些病毒主要利用盗版Ghost系统、激活破解工具、热门游戏外挂等渠道传播,在用户电脑上安装Rootkit后门,然后通过云端控制下载木马、强制安装互联网软件、篡改锁定用户浏览器、刷量、挖矿等多种主流黑产变现手段牟利,对广大网友的财产及信息安全造成严重威胁。

数据显示,该类病毒在去年7-8月最为活跃,日均感染用户高达3000万-4000万,至今仍有超过200万台电脑被其控制。同时,受害者分布全国各地,其中广东、山东、江苏等地区最为严重。

有安全行业从业者称,自诞生之日起,上述种类的病毒就与国内众多杀毒厂商斗智斗勇,一个病毒在安全软件联合打击下消退,很快就有一个新的病毒取而代之。

“现在我们发现这些病毒家族背后由同一个黑客组织操控。”4月29日,腾讯安全技术专家向新京报记者介绍“依据腾讯安全大脑能力,对双枪、紫狐、幽虫和独狼系列木马进行深度追踪、研究判断,在掌握不法分子的攻击手段之后,最终被聚类到同一家族中,其中发现幽虫、独狼、双枪、紫狐以及关联到的盗号、恶意推装木马之间联系极其紧密,层次清晰。同时,各个木马家族之间分工明确,环环相扣,组成了一个完整的黑色产业闭环,像是经过精心设计的结构。”

腾讯安全技术专家介绍称,具体来看,其发现双枪和贪狼病毒出自同一作者之手,病毒作者疑似与贵阳市某云世纪科技有限公司之间存在相关性。目前,该公司旗下的多个站点已变成博彩网站,病毒作者极有可能在获得丰厚收益之后,暂时转行避风,以此逃避网安机构的追查。

新京报记者 罗亦丹 编辑 程波 校对 何燕

文章来源:新京报 相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们