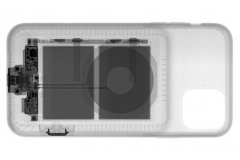

最近苹果的iPhone被曝出了一个重大漏洞,iOS系统的bootrom被开发者发现存在一个不可修补的“Checkm8”缺陷,可以让iPhone 4S到iPhone X之间的所有iPhone,都陷入被攻击的风险,由此引发用户的担忧,但事实上这个漏洞的危险性,并没有一些标题党报道写得那么夸张,近日外媒ArsTechnica便就此事采访了漏洞发现者axi0mX,向大家解释这个漏洞究竟会影响到iPhone用户一些什么。

ArsTechnica也知道大家可能不太会看完完整的采访,所以给出了TLDR的总结,这里简要翻译下,建议结合原文来理解:

1、Checkm8需要通过物理手段来接入iPhone,并不能遥控执行。

2、这个漏洞只能造成临时的越狱,每次重启后都需要再进行破解。(原文不是翻译这样,意思如此)

3、Checkm8是不能越过Secure Enclave和Touch ID的保护。

4、利用Checkm8漏洞来安装挟持软件需要很特定的环境下,而且这个漏洞也不能直接用来获得被安全加密的信息。

5、Checkm8漏洞更有意义的作用其实是给安全人员、爱好者和骇客们来研究iPhone的底层。

以上这几点是原报道的关键内容,后面是采访axi0mx的完整Q&A,讲得就是上面的详细内容,大致就是从iPhone的“上古”时代越狱,讲到这次Checkm8,其实是重新让开发者、黑客们获得一探iPhone、iOS底层,从而更容易进行越狱操作,因为早在iPhone 4S之前破解bootrom是很盛行的,那是越狱iPhone最关键的操作,但自iPhone 4S之后,苹果采用更坚固的底层保护,把这种越狱的途径给封堵了,所以大家都看好这次新漏洞能让iPhone重回以前越狱的流行玩法。

只是这个Checkm8漏洞也不是无所不能,它只能用物理手段侵入机器来利用,而不能从无线远程控制访问,而且每次重启后都要重新进行破解,另外值得一提的是,axi0mx表示这个漏洞虽然是从底层来破解iPhone的,但Secure Enclave和Touch ID是不会受这个漏洞影响的,即使机器被利用漏洞破解了,但也不能绕过这两部分加密来访问到用户的隐私信息,因为它们是独立的一套系统。

那么对于我们普通用户,要怎样防范这个漏洞呢?最重要就是机器要保持在自己手上,谨慎借手机给别人、连接陌生的数据线、运行不知名的软件等,因为这会被通过物理手段来安装挟持软件,从而被破解机器,再就是一定要为设备设置密码和指纹加密了。

文章来源:超能网 相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们