物联网时代,联网设备正受到黑客加速软件的攻击。信任/身份验证在所有网络中都是至关重要的,因为黑客的技术越来越高超,他们可能处于虚荣心或者因为国际或企业的间谍活动和破坏为目的进行破坏。 在2018年MEMS执行大会上,MITRE公司首席网络安全工程师Cynthia Wright就网络安全发表了号召行动的主题演讲。 目前,LoRA基于预共享密钥(PSK)体系结构,但这还不足以解决网络安全基础问题。而Microchip安全认证可让LoRa技术再无漏洞, LoRa技术 当前的安全状况 设备漏洞 在现有的LoRaWAN系统中,身份验证密钥通常存储在闪存中。黑客可以访问这些密钥,并轻松的伪造这些密钥,从而深陷设备身份被盗的风险。

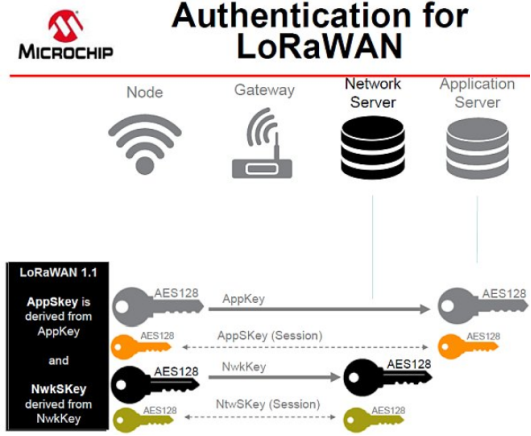

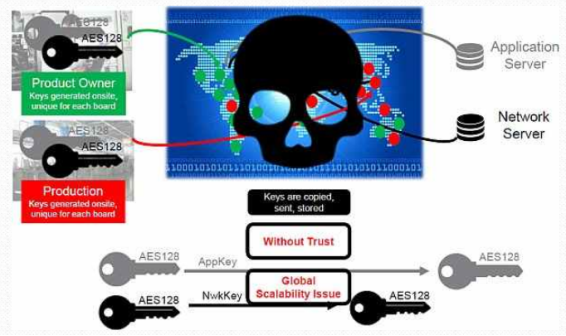

后端漏洞 在LoRaWAN 1.0x中,一个AppSKey可以由拥有该AppKey的网络服务器提供者派生,因此可以解密相关的客户数据。此外,应用服务器提供者可以使用AppKey派生NwKSKey并克隆LoRaWAN端节点。 LoRaWAN 1.1改进了后端安全性,当拥有AppKey时,只派生AppSKey。而且,对于NwKKey,只能派生NwkSKey。然而,AppKey和NwKKey之间仍然可以互相访问,并向软件和人员公开,但这需要更多的安全措施。 重键漏洞 我们需要了解如何在全局范围内将密钥从网络传输到网络服务器,以及从应用程序传输到应用程序服务器。前提是我们首先需要复制密钥来移动它,然后我们需要信任它之前的网络。 在服务器解决方案中,我们需要重新键入。这可以在应用程序或网络服务器中生成,但仍然会有受到软件攻击的风险。 在节点解决方案中,我们还需要重新键控。如今,新密钥在服务器之间可通过云端推送,但它仍然暴露在微控制器中,并且是由不受信任的、未经验证的根密钥创建的。

供应链从人为到服务器之间的漏洞

LoRaWAN中安全身份验证中的漏洞

文章来源:千家网 相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们