8月25日,360技术博客曝出小米所使用的MIUI系统存在非常明显的安全漏洞,通过该漏洞可以远程获取手机APP的权限。360资深安全专家宋申雷(茄子)透露,在7月份发现该漏洞后,已第一时间通知小米安全响应中心,目前,该漏洞已在最新版MIUI中得到修复。

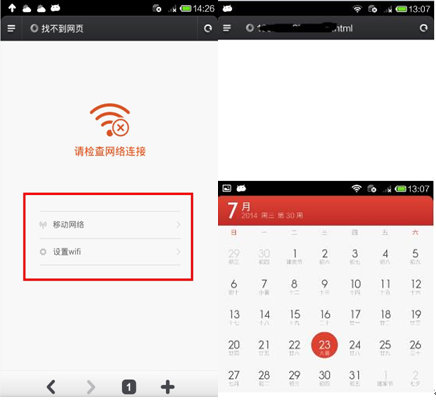

研究发现,小米MIUI原生浏览器存在意图协议(意图即Intent,是一种运行时绑定机制,它能在程序运行过程中连接两个不同的组件)上的安全问题。宋申雷介绍,小米原生浏览器定制了404页面, 如当前URL不能访问会跳转到小米浏览器定制的404页面,通过点击网页中的链接可以直接进入的Wi-Fi设置页面。

“根据我以往的经验,APP要在静态网页中实现进程间通信主流的方法有两种,一种是通过addJavascriptInterface给webview加入一个javascript桥接接口,通过调用这个接口可以直接操作本地的JAVA接口。另外一种方法是使用Intent.parseUri解析URL,让webview直接支持intent scheme URLs(意图协议URL),通过解析特定格式的URL直接想系统发送意图。”宋申雷在测试中发现,小米原生浏览器完全支持意图协议URL。

宋申雷指出,Intent.parseUri解析URL时完全可以自定义EXTRA DATA和DATA以及acion等,通过符合格式的协议地址向本地任意APP发送任意意图,所以如果本地某个APP的导出组件存在漏洞,从这个入口,黑客可以进行远程攻击。

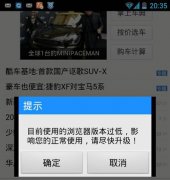

而另外一个漏洞存在系统中的小米商店APP,该APP的一个导出组件关联的com.xiaomi.shop.ui类初始化了一个WE的addJavascriptInterface漏洞接口,并且没有做任何安全处理。

宋申雷建议安卓开发者在注意用户体验的开发同时也应该关注安全,因为某个APP的易用功能而导致整个系统的安全性大打折扣将得不偿失。目前,小米官方已经修复小米商店APP存在的漏洞,宋申雷建议小米手机和MIUI的用户尽快升级。

小米手机MIUI远程代码执行漏洞分析:

http://blogs.360.cn/360mobile/2014/08/25/miui-rce-vul/

文章来源:360

相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们