随着安全威胁面的不断扩大,数据泄露成为困扰企业的难题之一。无论部署了多么高端的安全设备,总是无法避免被数据被窃取的风险。其实,数据泄露的源头除了外部攻击,更多来自内部员工有意或无心的操作。应对“数据化”架构带来的这些安全问题,当下业界讨论最热门的解决方案就是“零信任防御体系”。

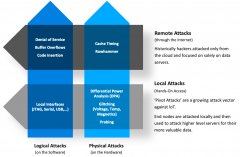

有研究表明,被盗身份是重大数据泄露的主要入口点,81%的黑客相关安全事件都利用了或被盗、或默认、或较弱的口令。零信任架构就是在不可信的网络环境中重建信任。其技术本质是构建以身份为基石的业务动态可信访问控制机制。

Gartner认为,到2022年,在面向生态合作伙伴开放的新型数字业务应用程序中,80%将通过零信任网络访问(ZTNA)进行访问。零信任安全架构基于“以身份为基石、业务安全访问、持续信任评估、动态访问控制”四大关键能力,构筑以身份为基石的动态虚拟边界产品与解决方案,助力企业实现全面身份化、授权动态化、风险度量化、管理自动化的新一代网络安全架构。

所谓零信任的策略就是不相信任何人。除非网络明确知道接入者的身份,否则任谁都别想进入。不知道用户身份或者不清楚授权途径的,统统不放进来。

从企业数字化转型和IT环境的演变来看,云计算、移动互联的快速发展导致传统内外网边界模糊,企业无法基于传统的物理边界构筑安全基础设施,只能诉诸于更灵活的技术手段来对动态变化的人、终端、系统建立新的逻辑边界,通过对人、终端和系统都进行识别、访问控制、跟踪实现全面的身份化,这样身份就成为了网络安全新的边界,以身份为中心的零信任安全成为了网络安全发展的必然趋势。

奇安信在零信任领域拥有多年的实践,奇安信零信任安全解决方案目前已经涵盖了:奇安信TrustAccess动态可信访问控制平台、奇安信TrustID智能可信身份平台、奇安信ID智能手机令牌及各种终端Agent组成,如下图所示。

奇安信零信任安全解决方案中,动态可信访问控制平台和智能可信身份平台逻辑上进行解耦,当客户现有身份安全基础设施满足零信任架构要求的情况下,可以不用部署智能可信身份平台,通过利旧降低建设成本。

奇安信认为,零信任是将安全能力嵌入业务体系,从以身份为基石、业务安全访问、持续信任评估和动态访问控制等多个环节和角度,构建自适应内生安全机制,做到全面身份化、风险度量化、授权动态化、管理自动化。最终,帮助企业在不可信环境中重建信任。

文章来源:移动安全网 相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们